前因:

在2020年5月23日,传来噩耗,某某中了勒索病毒,可惜没相关技术,帮不上什么吗,朋友只能忍痛重装系统,今痛改前非,要学习了,技术才是王道,没技术想帮忙都费劲(人脉:不能一味的寻求帮助),未避免文章枯燥,会用一些方法增加文章的阅读性

![]()

情报部门日常巡查

- 流量监测:当天流量与平均流量对比,流浪告警等,例如:SMB远程溢出攻击,弱口令爆破,数据采集等等,均可能是敌军在尝试扩散攻击

- 资源监测:检测是否存在长期占用CPU或内存的进程,系统运行是否正常,存不存在卡顿现象,弱存在异常,有可能感染了病毒木马,恶意进程正在运行

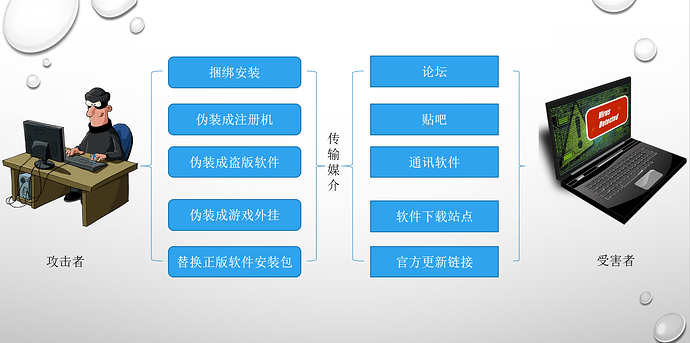

依据:一般情况下,中勒索病毒前,攻击者会通过渗透测试进入内部网络的某一台主机到执行加密行为往往有一段时间,如果在这段时间能够做到响应,完全可以避免勒索事件的发生。如果有异常情况,可能是处于感染未加密状态,一般勒索病毒入侵如下图所示:

敌军已打入我军内部,内部封锁并进行排查

- 内部封锁:断网、断连接

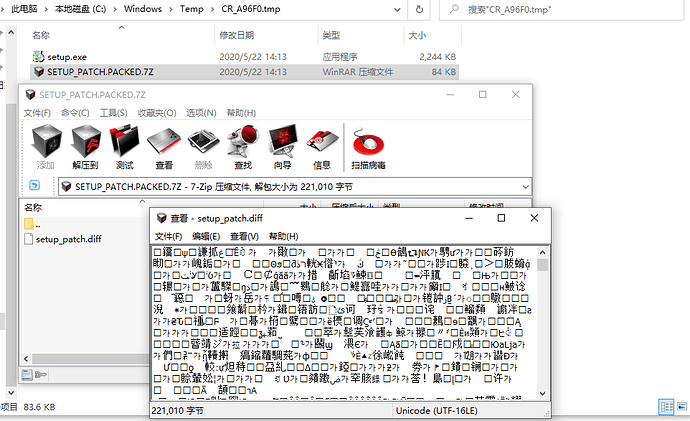

- 临时文件排查:在Windows系统下的Temp文件夹是否存在异常文件

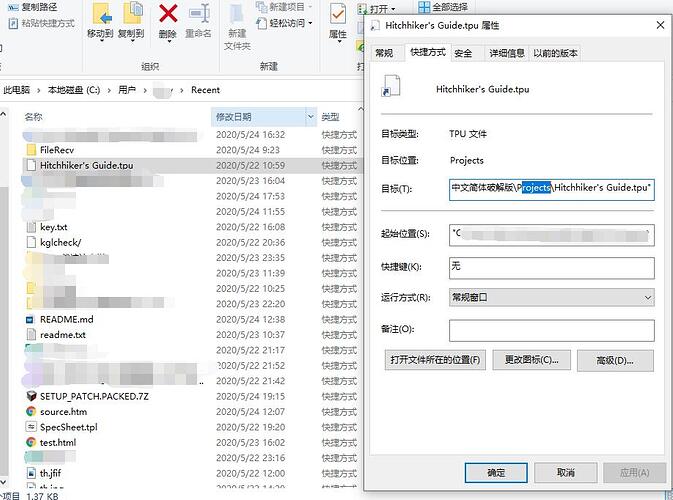

- 近期使用文件排查:在Windows系统用户下的Recent文件夹是否存在异常文件

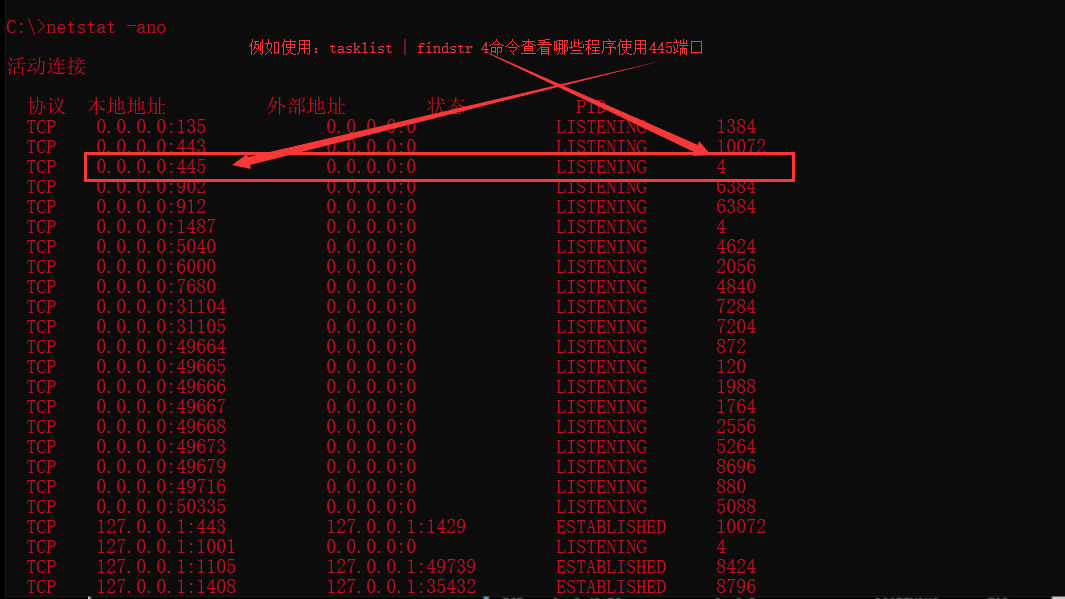

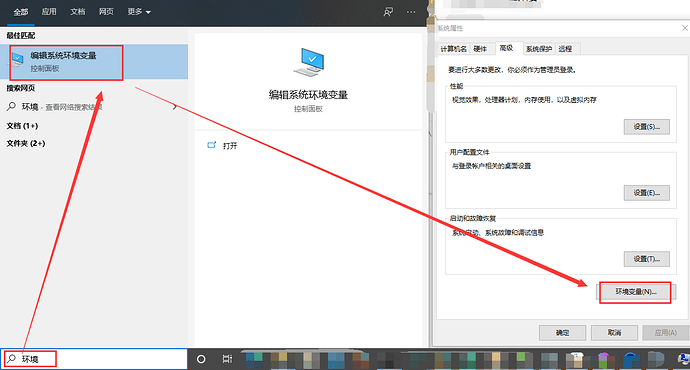

- 查看当前网络链接情况:Windows: netstat -ano,并使用tasklist | findstr PID值,查看可疑端口对应的程序

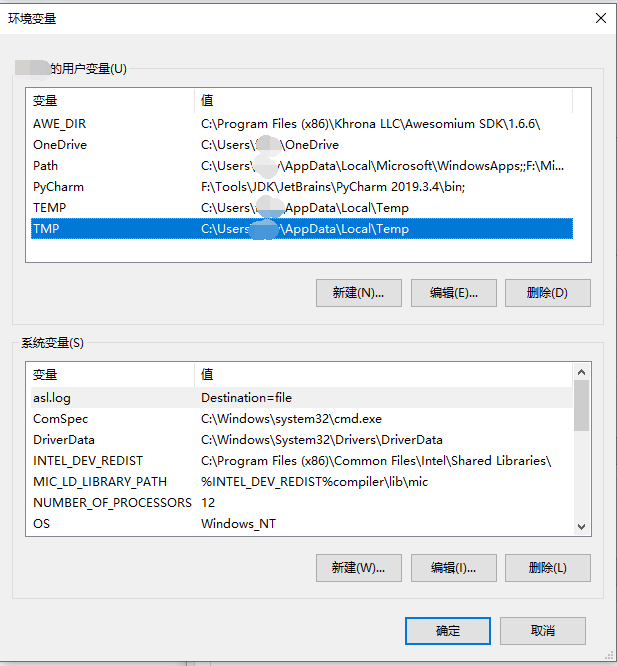

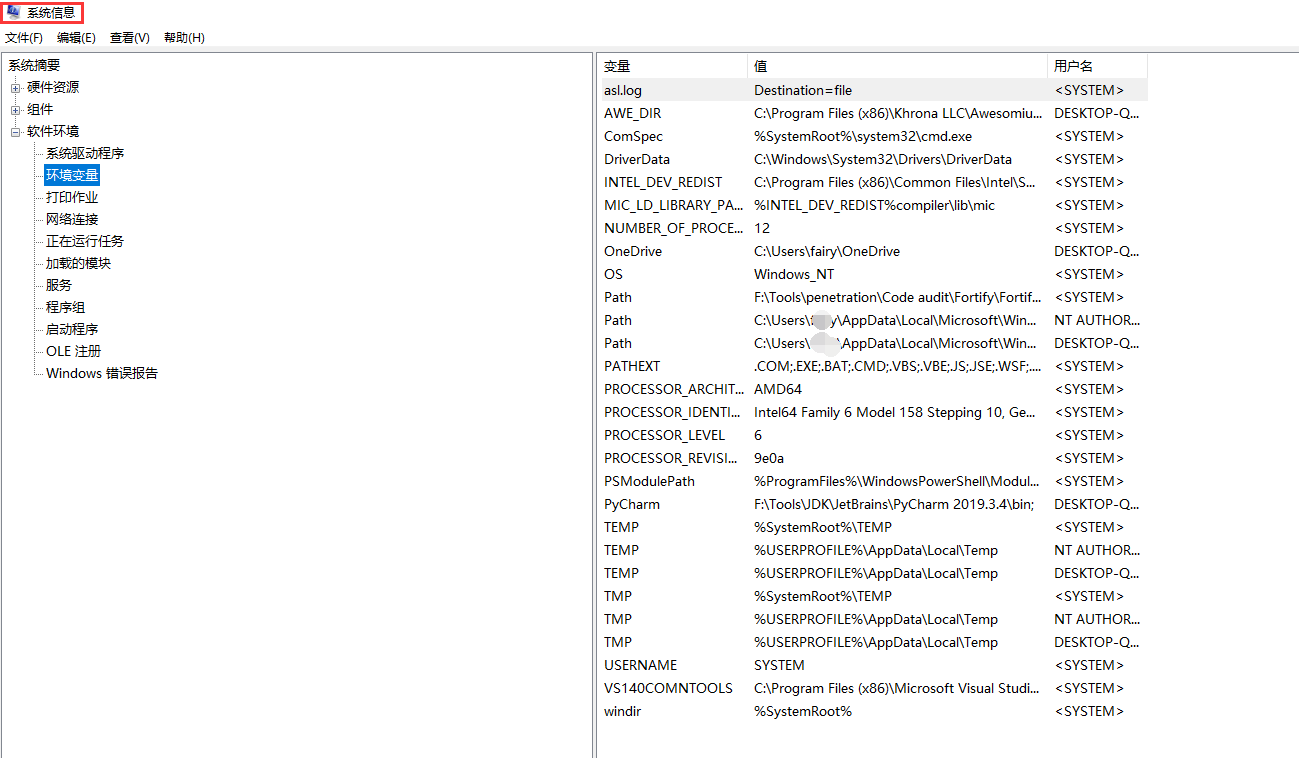

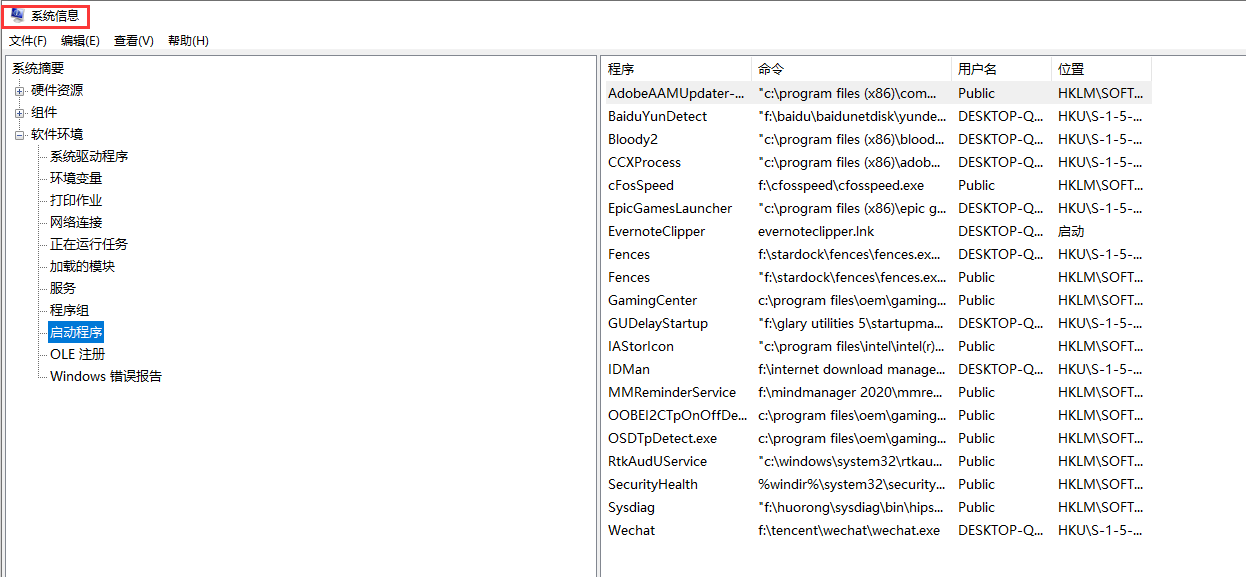

- 环境变量:查看系统环境变量是否有可疑程序路径添加

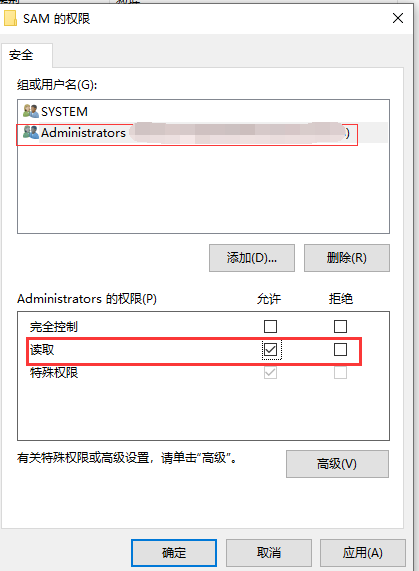

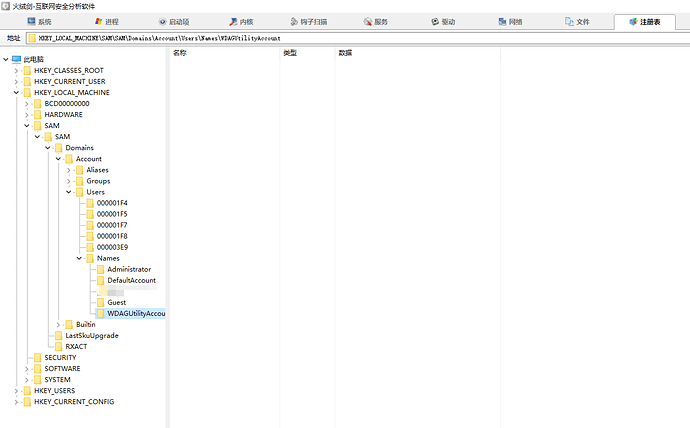

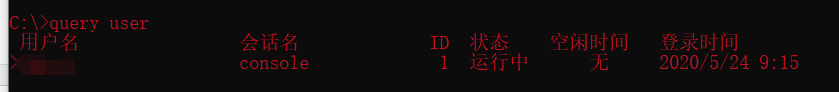

- 用户:查看是否存在可疑用户,Windows:net user 注册表HKEY_LOCAL_MACHINE\SAM\SAM\Domains\account\Users\Names【注意:只有通过administrator给administrator完全控制的权限,这样我们才能看到在SAM文件夹下的隐藏目录和隐藏文件。并且系统自带账号非特殊情况勿要删除,否则会导致一些系统自身程序(需调用相关账号使用)无法运行】 query user 查看当前用户

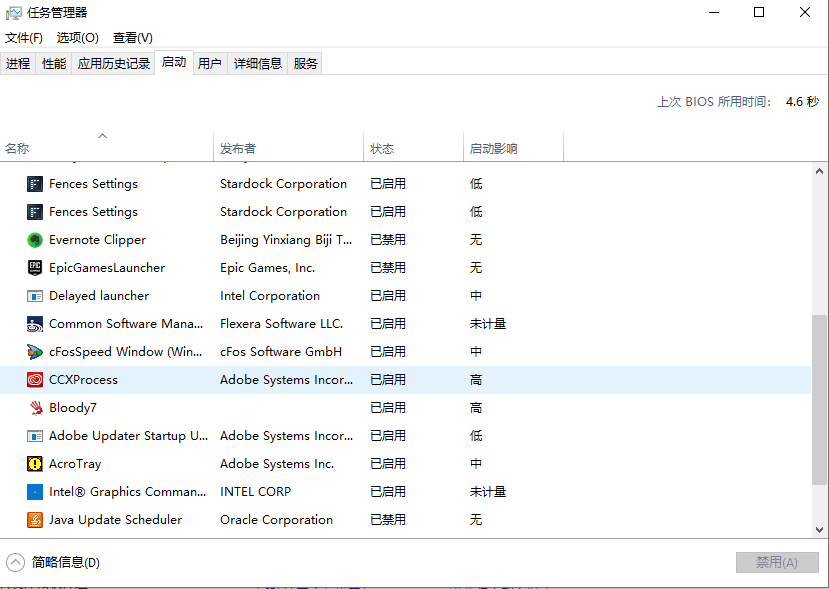

- 开机启动项:查看开机启动项是否存在可疑进程

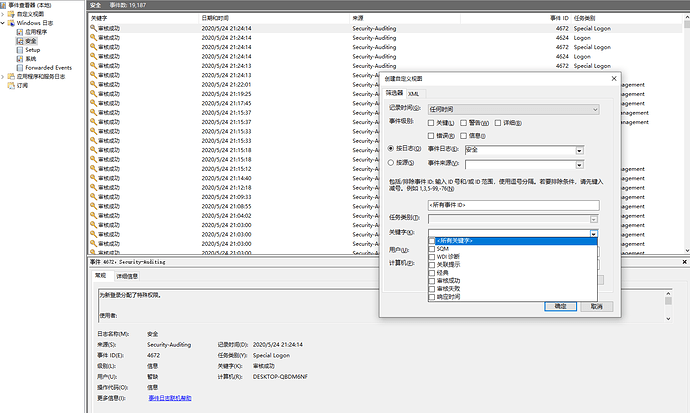

- 日志文件:查看可疑操作记录,并查看异常IP:IpAddress

情报部门拷问敌军:

- 勒索程序:分析是那个程序导致弹出勒索界面

- 加密文件提取:拷贝加密文件并分析使用那种方式进行加密

- 数据恢复:找出勒索主程序

目前学到这么多知识,后期在逐步完善,也盼望大哥哥、大姐姐们的指导,虽有风雨,依然前行。