0x00

本来打算学习AWD Python攻击脚本的,看见群里师傅在讨论一个站点提权,就凑凑热闹^_^

0x01

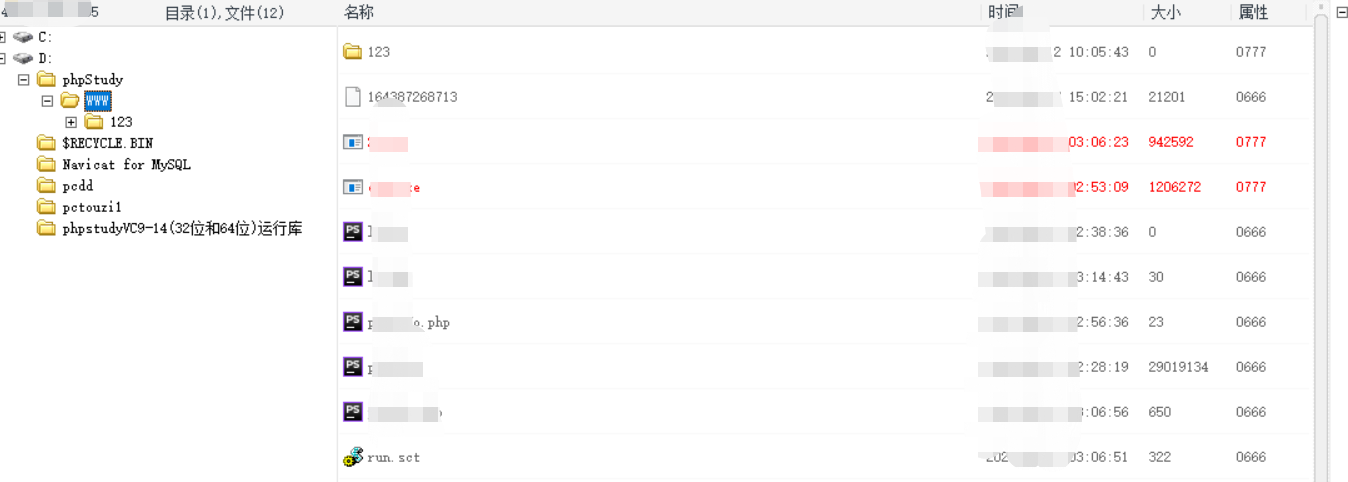

直接访问是一个php探针,测试后有phpmyadmin,弱口令进入后台,传统的phpmyadmin日志getshell.

webshell后尝试提权,首先观察是否开启远程桌面

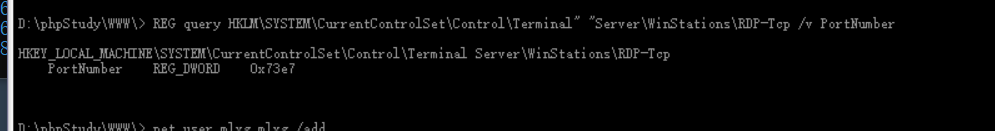

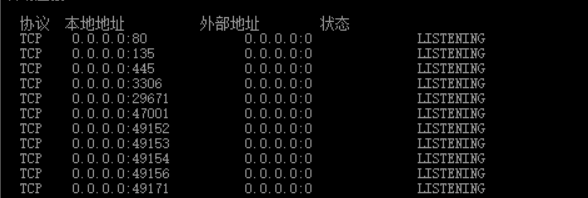

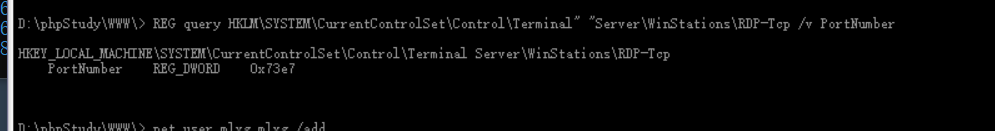

这里没看见有3389等传统远程桌面端口开放,注册表指令查看远程桌面绑定端口

REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStations\RDP-Tcp /v PortNumber

发现的确绑定了别的端口 0x73e7为16进制,转换1下.

远程桌面端口为: 29671

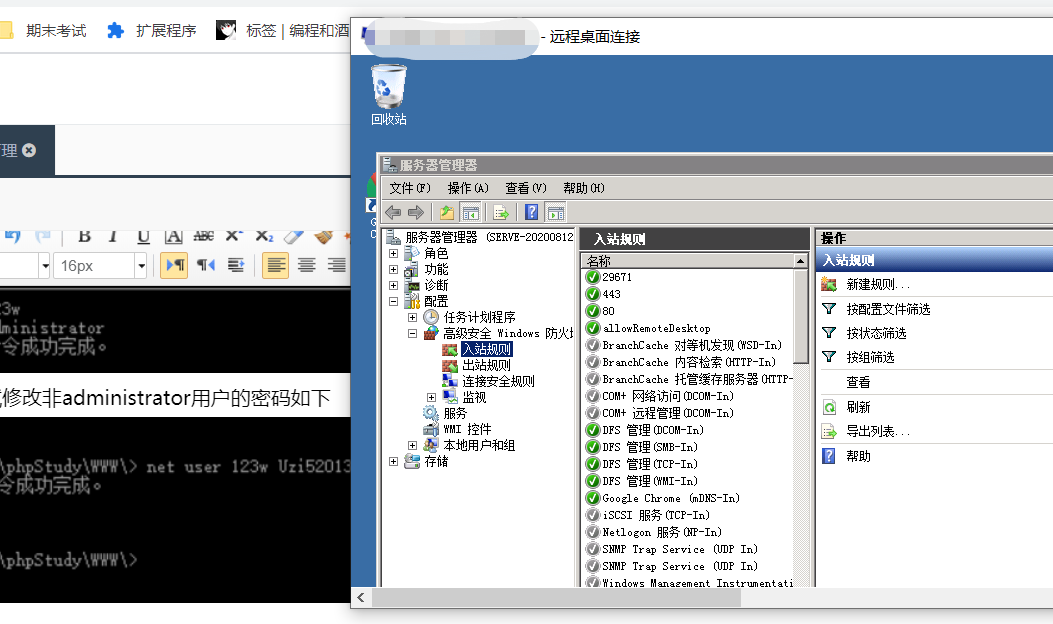

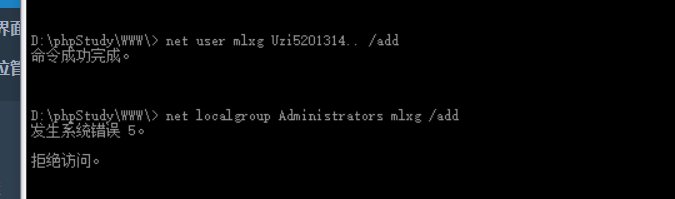

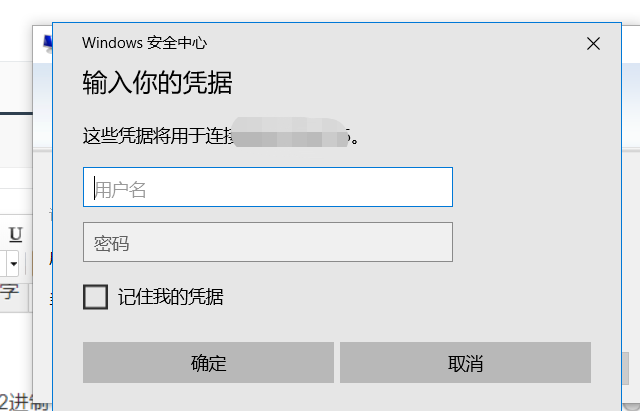

webshell上创建个用户,但是添加管理没权限

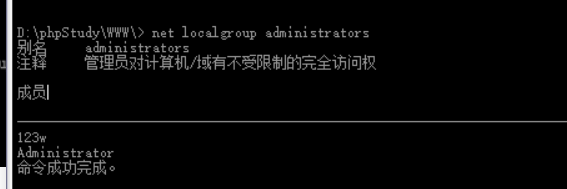

想到普通用户可以查看localgroup组用户列表,万一只是不能修改administrator用户呢

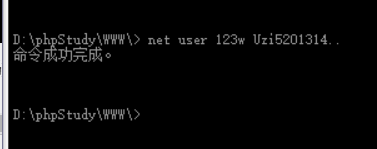

尝试修改非 administrator用户密码如下

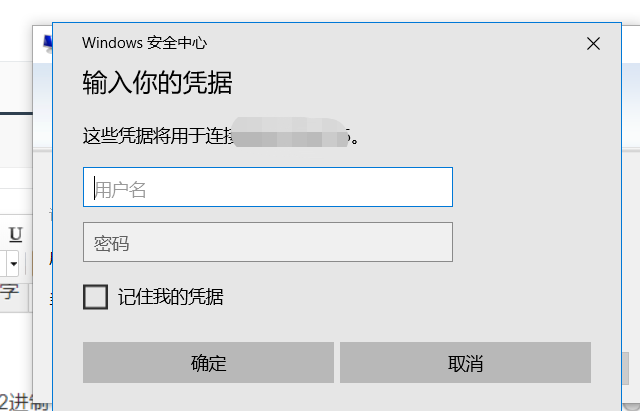

欸,成了~ 远程上去

成功远程连接上了,接下来就是一些本地提权什么的,没有什么绕的思路,这里windows server 2008 R2用的"烂土豆"提权成功.

REG query HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server\WinStations\RDP-Tcp /v PortNumber

<br>

发现的确绑定了别的端口 0x73e7为16进制,转换1下.

<br>

远程桌面端口为: 29671<br>

<br>

webshell上创建个用户,但是添加

- 通过

- 未通过

0 投票者