limanmanExp 介绍

市面上大部分的web攻击攻击因为开发便捷的原因,大部分基于python进行开发。每个.py文件单独存放,攻击命令不统一,存放复杂。

为了解决这个问题,开发limanmanexp 这个开发工具。

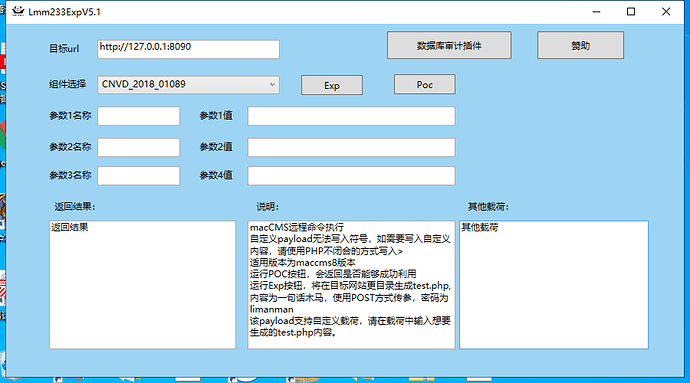

该工具基于C#开发。[支持平台为.net] 4.5。以DLL插件形式加载进入主程序,自由添加或更改DLL文件就能达到模块化攻击工具的效果。采用wpf开发能世界使用界面化的操作。降低了攻击和携带的门槛。

如果需要开发自定义的插件,请参考插件开发手册:https://www.kancloud.cn/qq496672097/limanmanexp/2139143

但是由于个人开发能力有限,此攻击工具主体只包含了message、MainWindows、Plugins 三个模块。

Message ,模块管理http报文的发送和接收。那么也意味着该工具只适用于能够使用http报文攻击的web漏洞。

MainWindows 主要控制业务流程和页面显示。

Plugins模块主要处理与dll文件的交互。

目前不开源。但是如果有反编译出来的魔改也不反对。但请明确标识修改内容。

5.1版本内容介绍。

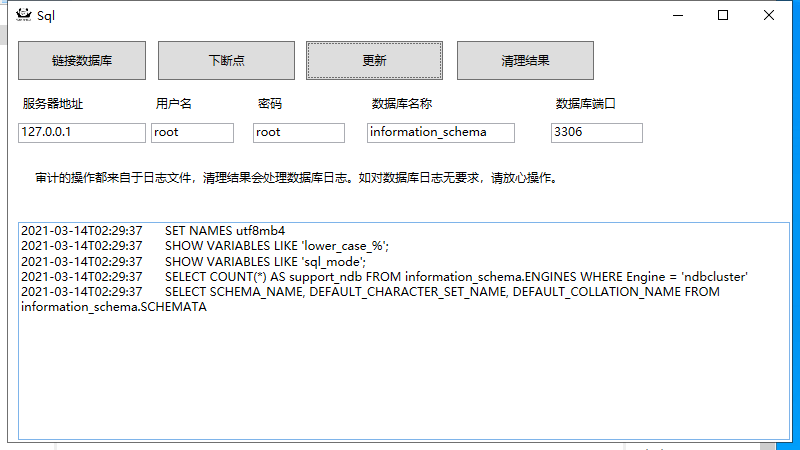

5.1版本不仅仅支持自定开发EXP插件。而且还开发了mysql数据库相关功能。

做代码审计的时候, mysql数据库审计一直使用的seay源码审计系统中的mysql数据库审计插件。

但是由于seay源码审计系统的暂停更新。已经不支持高版本mysql数据库审计。 所以决定自主开发。

目前版本默认连接 数据库和端口号,无法修改 。 后期5.2版本完善可以选择。

如果还是不知道如何使用, 我也贴上我自己的B站 演示视频 地址。

https://www.bilibili.com/video/BV1Mv411e7bN

简单插件开发视频(thinkphp远程代码执行漏洞为例):

https://www.bilibili.com/video/BV1Kz4y1m7z9

最后:如果有其他开发需求, 建议查看手册。

如果有建议也请联系我。 (B站、邮件、博客)