这次的截图比较少,因为当时忘记截图了,本来想复盘,结果漏洞都修复了,所以这次文章,文字偏多,图片得打厚吗。

故事的发生在三月份,那时候我天天泡图书馆,学习go,应为要自己造轮子,写个扫描器,有一次我对图书馆的查书系统感兴趣了,在查书的时候,按了下,win键,发现直接弹出桌面,好奇心旺盛的我就,随手进行了个测试,段了个网,数据库账号密码就显现到我面前了,密码是圆筒加密的,网上随便下载个密码查看器就能查看到,把遮掩属性给去掉就行了,获取到一个普通权限的sql用户,不过知道了数据库的ip,在内网中的网段,尝试连接下看,发现图书管理系统的数据库中,存放着,从建校以来的所有学生和老师信息,我去这不得了啊!我当时就是,打算,上报,但是想上报给学校机房负责人,但是我也不认识他啊,问了下任课老师,任课老师也说不知道。那么上班无果,那能怎么办呢?接着渗透测试呗!(这点,小伙伴们要注意,千万别学我,血的教训)

我获取到了,数据库的一个普通用户,和数据库服务器的ip,数据库服务器的ip在校园网中,连接校园网就能ping通,接下来通过,goby扫描C段,信息收集,

没有发现漏洞,但是收集了一波信息资产,这时候,发现这个c段好像没有啥对外开放的服务,连web都没几个,全是waf服务

我猜测这个c段应该不是哪些web服务啥的主要网段,果然,我扫面了,下一个c段,资产就全部显现出来了

很好,没有漏洞,nice

打开资产一个一个测试

先测试struts2的漏洞,一个一个测试

功夫不负有心人,有个网神waf的web存在S2-045-3

直接获取root权限,下载源码,获取mysql账号密码,登录,获取到wafWeb的用户名,但是密码是md5加密加盐,但是,没解,这时候,我去搜一下,网神secfox安全审计系统默认密码,好家伙真的有

还真别说,人运气好的时候,干啥都顺利,

直接用mysql获取到用户名加默认密码直接登录

三个账户密码都是默认密码

直接登录,secaadmin有可以管理审计对象,审计对象是数据库服务器,里面保存了数据库服务器的一个system权限用户,真是运气好啊,想当都当不住啊,获取到账号密码,直接连接,执行xp_cmdshell,执行命令,但是是web服务用户,这是时候就要用到,cs了,先查看当前进程,判断,有哪些杀软

发现存在360,这很好办,加密shellcode绕过360,这里用certutil.exe 下载马,但是把马下载到服务器发现给问题,一开始还以为我的马有问题,没绕过360

结果发先是,没有当前文件夹的权限,应为当前用户权限太低了,创建了tmp目录,就成功下载马到tmp目录上了,下一步直接执行上线。

提权直接用ms16-075,反弹个system

到这里,已经获取到了数据库服务器的最高权限

到这里就没有测试下去了,结果故事就开始了,

应为学校的校园网会到11点断网,服务器不段网,我就到服务器上安装了个vpn(手动狗头),过了几天,学校的态势感知,发现数据库服务器流量异常,还贼大,

这不得了啊,学校当时就连忙把外包的安服公司的人请过来溯源,因为校园网是通过,电话卡买套餐的,所以通过流量ip直接查到我的手机号码(当时皮了,没用教师账号,教师账号密码都是身份证后六位,直接暴力破解,没验证码)。

结果学校找到我后,我主动承认错误(及其狡猾),积极配合校方(和校领导吹牛皮),加固服务器(划水),修补漏洞(挖了几个漏洞),学校的计算机信息管理主任也就是处负责人,说要整个攻防安全演练,要请我做攻击方,说是会给点钱,(这次演练也是形式大于内容吧,前一天搞个网络安全培训,后一天开半天会,正式开始的时候,就一个负责老师在,哎,就是为了年后报备总结)

演练开始,我一个人做攻击方,外包的安服企业来了三个蓝队,演练一开始,我都懵了,把我压在办公室,叫我就在办公室,进行攻击,后面四五个老师看着,我这搞屁啊,(当时就掏出Goby,Glass,来一波扫描信息收集,显示的很牛皮)

原来有收集一些学校的信息,不过是内网收集的,这次直接是从外网测试,就从新测试收集了下信息(扫了下c段),这不得了啊,学校的外网的外网资产开放的少的可怜啊,就两台web,对外开放,其他的莫得了,

先打开官网,一段burp操作一波,没得啥漏洞,不过,后台找到了,后台是维网科技的一套VCMS

这套cms是FineCMS的套皮,二次开发,试了试FineCMS的老漏洞,爆破了下,都没得用,有表哥知道这套cms的漏洞嘛可以交流下,弟弟太菜了,

这台web就先放,就没管了,搞下一台了,这台web是信息门户的web服务器,开放了两个端口

这台服务器,就更加绝了,就两个端口,有一个端口还跳转到,另外一个端口上

访问80端口,会跳转到,8080端口,这一看就不对劲啊,直接上字典,骚一波

这里,总结下学校这类资产经常用到的目录规则,

- 以学校名称直接为目录,类如(xx大学,xxu,xx学院,xxxy)一般本科为名称加u,专科为,名称加xy

- 一般用开源的cms,后台目录都为,学校名加默认的目录名,类如(织梦cms,dede,xx大学,xxudede,xx学院,xxxydede)

这里看了下,是apsx网页,收集了几个常用的开源的cms,编辑了下字典,爆破了下路径,

好家伙

真让我这个臭运气选手,给扫出来了,

好家伙,忘记设置低线程了,建议大家骚的时候加上(-z 1000)一秒骚一次,我这应该是被waf直接禁ip了,尴尬的我,换了个代理,继续日

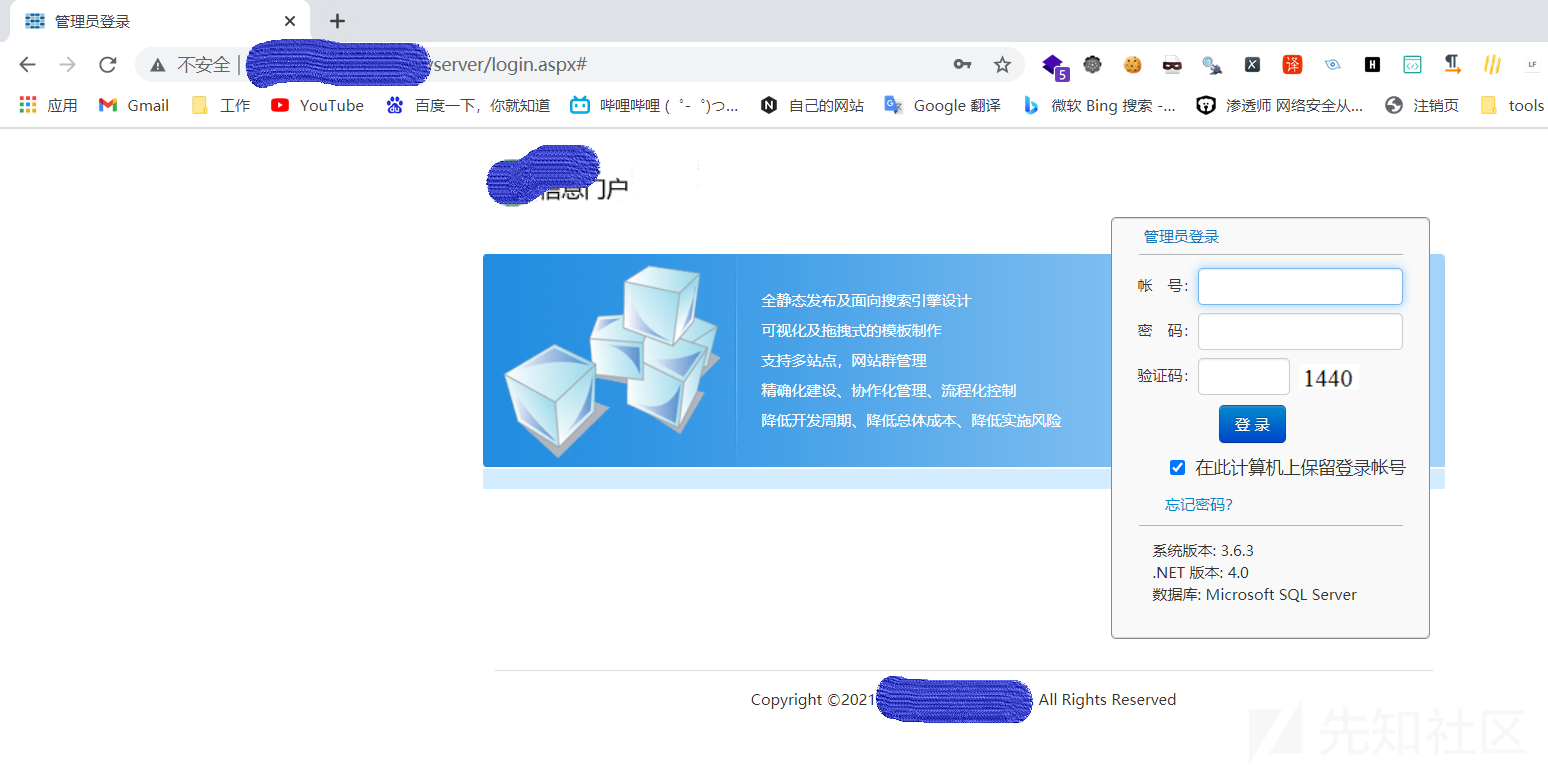

后台出来了,是个siteserver,还是低版本的,3.6.3,siteserver好啊siteserver妙啊,siteserver低版本漏洞多啊,sql注入多的雅痞

当时直接想到了,忘记密码漏洞,这个漏洞,直接获取密码,

因为管理员的“密码找回问题答案”为非强制项,一般都留空。

只要在回答问题时,禁止js,提交空白答案,就会出密码

不过,当我点击,忘记密码时,这跳转到#,啊?这是啥情况,

看来加固过啊,我当时就没往这方面想了,就换注入漏洞试试了,发现也修复了,当时头都大了,出去上了个厕所,回来后,发现,他是注释掉,这为啥要注释掉啊,一般不都是,直接删除的嘛?注释掉防止跳转?

会不会没有删除找回密码的网页,有个想法,直接找同网站,找到找回密码网页url

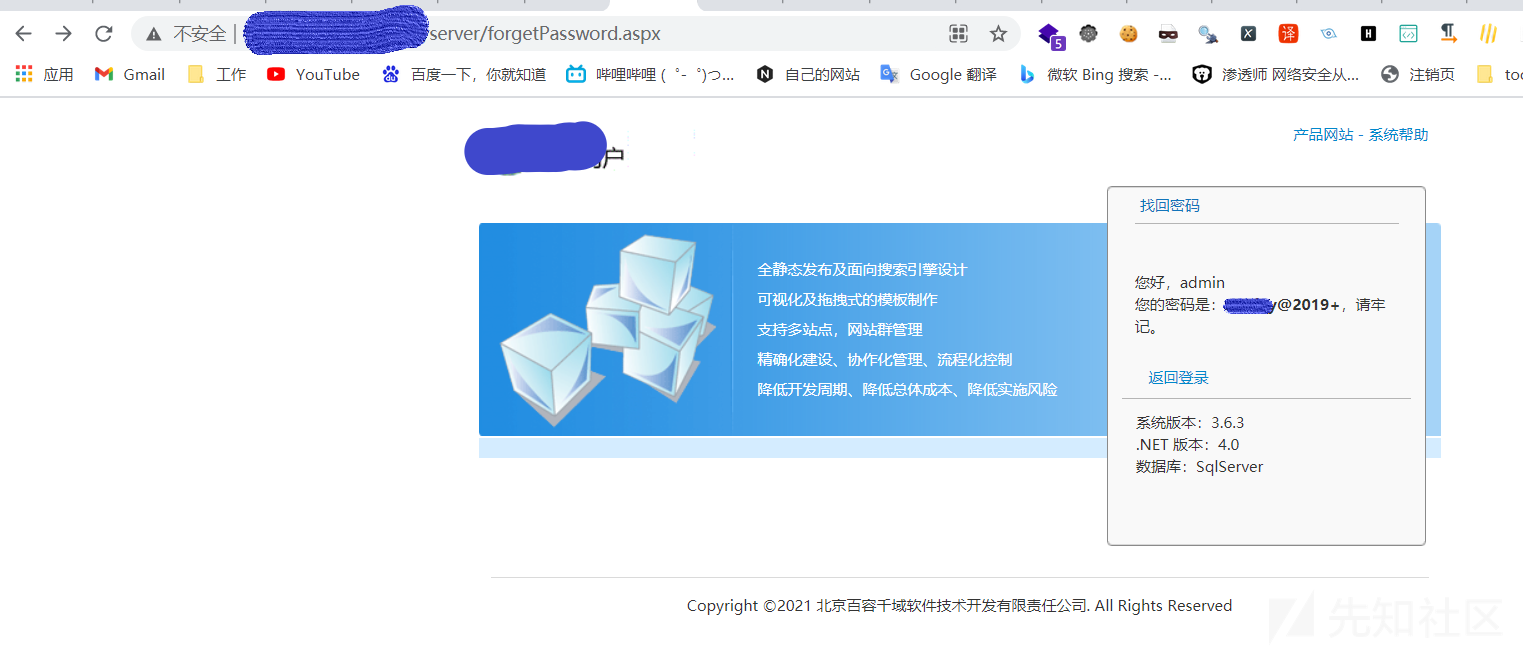

forgetPassword.aspx

直接访问,果然他没有删除,他只是注释掉了,这漏洞补的,掩耳盗铃呢

接下来,直接禁用js找回密码

有了密码直接登录,上传webshell,通过上传站点模板,getshell

上传个,免杀冰蝎aspx马,这里要先把webshell压缩为zip文件,上传后的位置为

/sitefiles/sitetemplates/zipName/webshell.aspx

上冰蝎,直接进内网了,

获取了数据库账号密码,获取到了图书馆的数据库,全部师生信息都在里面,现在时间还早,就继续渗透下去了

Tasklist /svc 发现有360和火绒,上传给免杀马,走的dns,上线cs,ms16-065提权,是台虚拟机,,不敢试虚拟机逃逸,怕崩了,就做了个socket代理,扫了下内网,发现几台ms17-010,但是利用失败了,应该是360给拦下来了吧,还是眨地不清楚,不过,有台监控是Apache ActiveMQ,存在弱口令,admin:admin

直接起飞好家伙,不过,当时还是用goby连socket扫了下,发现80端口纯在srtuts2漏洞

这台内网服务器漏洞真多

直接getshell

看了下进程,安装了腾讯管家,我直呼好家伙,直接上传mimikatz抓密码,好家伙果然没有拦截,腾讯牛皮(手动狗头)

转了下端口,直接登录

到这里,后面的老师,就叫停了我了,说咋登录进了服务器啊,我说数据库也拿到了,当场登录了数据库,演练就被老师叫停了,写报告了,草草结束,这次三个蓝队,啥也没干,打酱油一上午,态势感知没报异常,被老师说了一顿,啊哈哈哈

最后,得到300百元奖励,去吃顿火锅,好好犒劳下自己

最后的最后做了个博客,kosakd.top

还请大佬带带弟弟

,有创建了个博客和公众号,有想要继续追文的童鞋可以关注下哦

,有创建了个博客和公众号,有想要继续追文的童鞋可以关注下哦