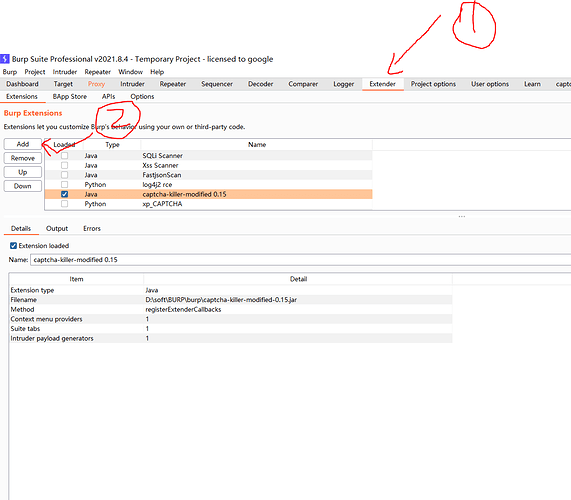

一: burp插件 captcha-killer-modified-0.15

优点:白嫖,burp插件习惯。识别一般的还是没问题,主要看验证码难易程度。

缺点:安装步骤需要点时间。

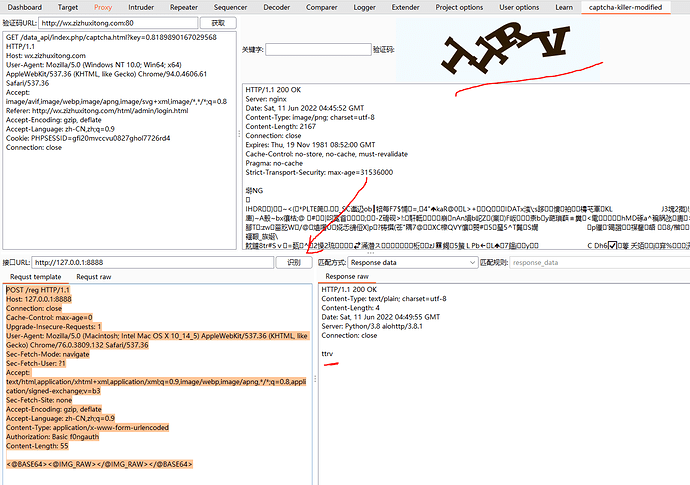

- burp导入插件

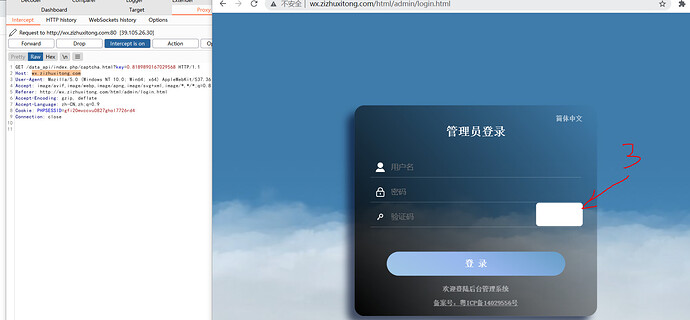

抓包验证码

右键 -- extension -- captcha-killer-modified-0.15 -- captcha -- send to captcha cpannel(选第一个,不好截图)

获取验证码。

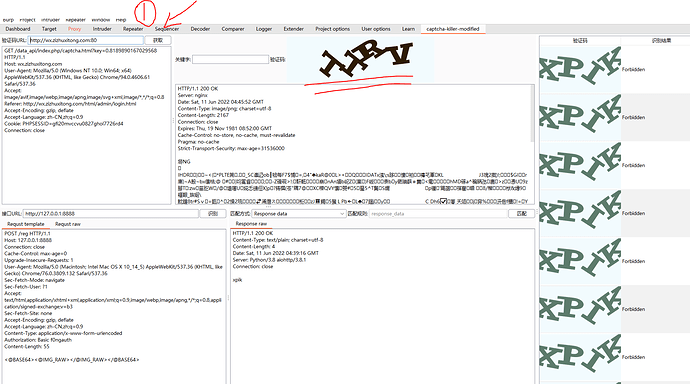

二:识别验证码准备

注意点: python作者说需小于等于3.9,java8,java9我测试了都可以。

windows

python38 -m pip install ddddocr -i Simple Index

python38 -m pip install opencv-python-headless -i https://mirror.baidu.com/pypi/simple

python38 -m pip install aiohttp -i https://mirror.baidu.com/pypi/simple

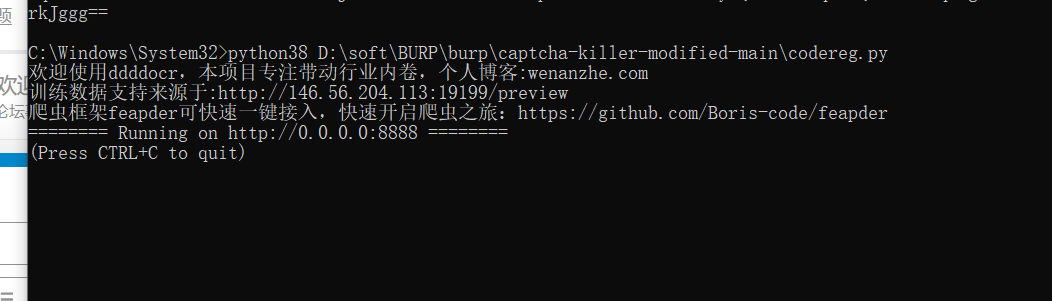

运行codereg.py

POST /reg HTTP/1.1

Host: 127.0.0.1:8888

Connection: close

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_5) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/76.0.3809.132 Safari/537.36

Sec-Fetch-Mode: navigate

Sec-Fetch-User: ?1

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3

Sec-Fetch-Site: none

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Content-Type: application/x-www-form-urlencoded

Authorization: Basic f0ngauth

Content-Length: 55

<@BASE64><@IMG_RAW></@IMG_RAW></@BASE64>

Authorization: Basic f0ngauth 可自己看py代码内容进行修改

如果没有这行识别会提示403

能识别成功。

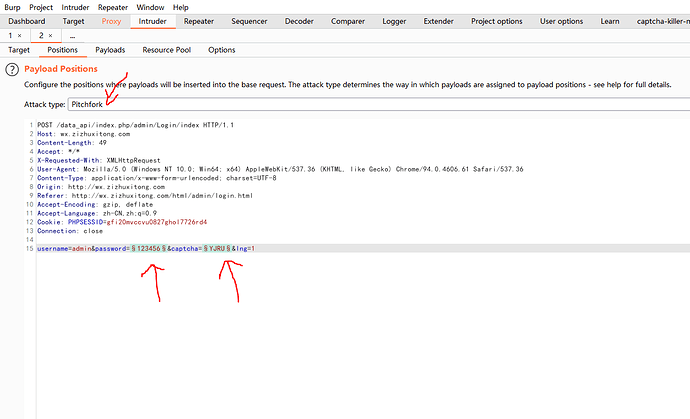

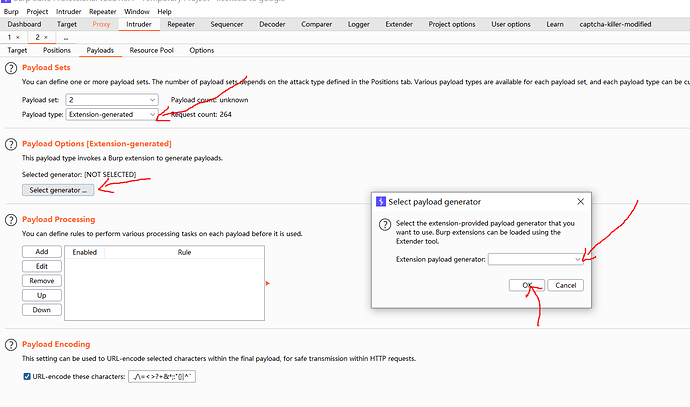

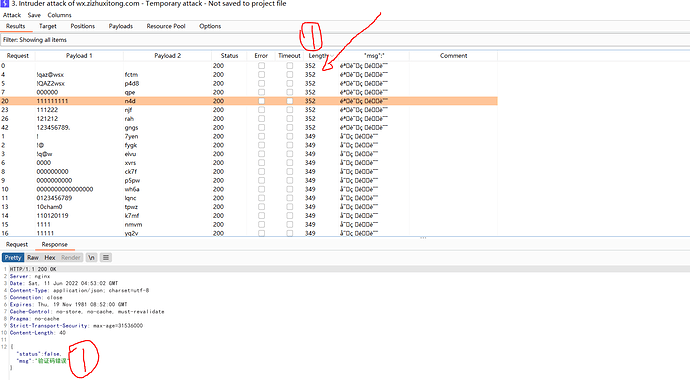

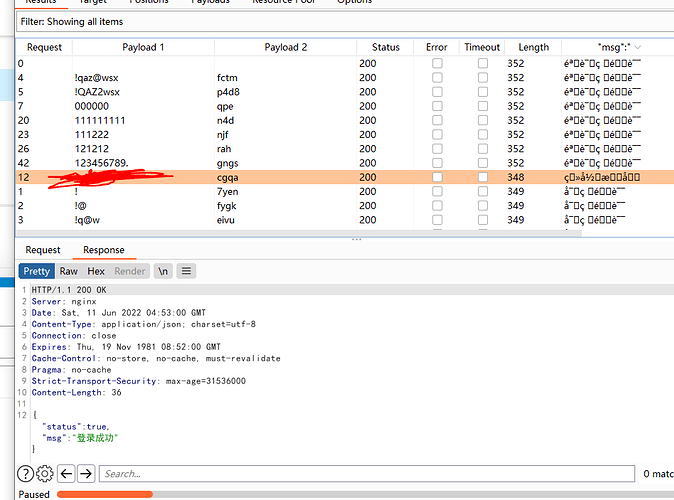

- burp进行爆破

常规抓包

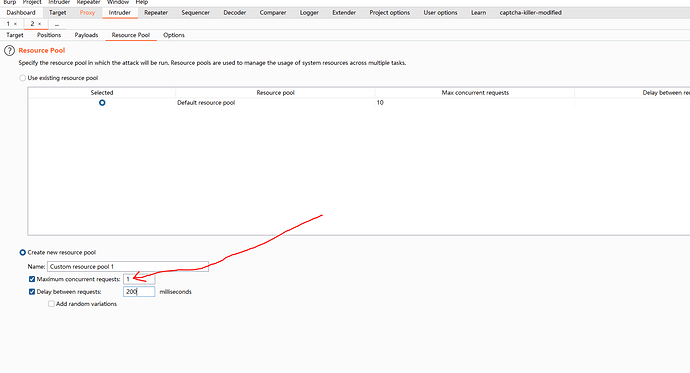

352 长度的是验证码错误。选择右键 item again发现不能像超时那样重新得到结果。

只能等爆破完,导出352长度的密码,再次导入再次进行爆破。

成功了,不要做坏事。

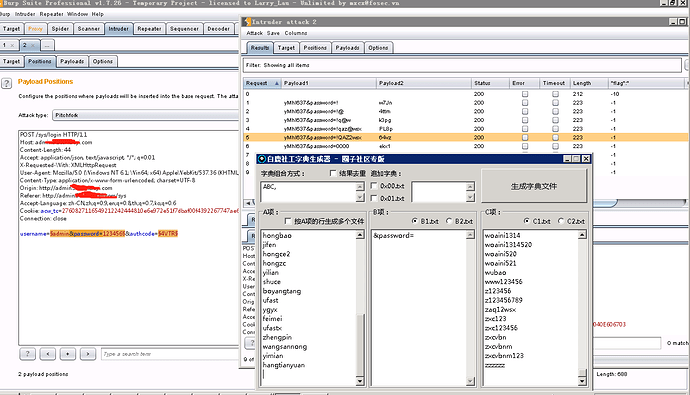

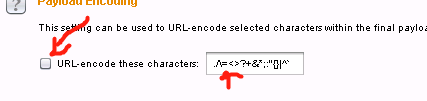

如果需要爆破两个变量的时候,同时爆破用户名和密码可借鉴:

下面这个两个之前也分享过

二:验证码识别爆破登录

- 优点:白嫖,可以爆破较简单的验证码,通过可以爆破用户名和密码,验证码错误会再次进行识别

- 确定:需要自己手工进行验证码学习,结果不能排序。

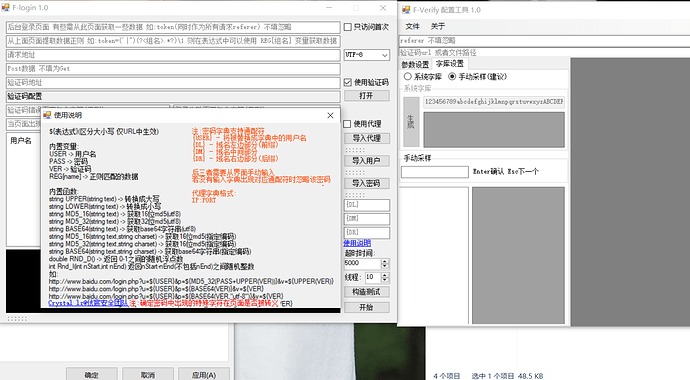

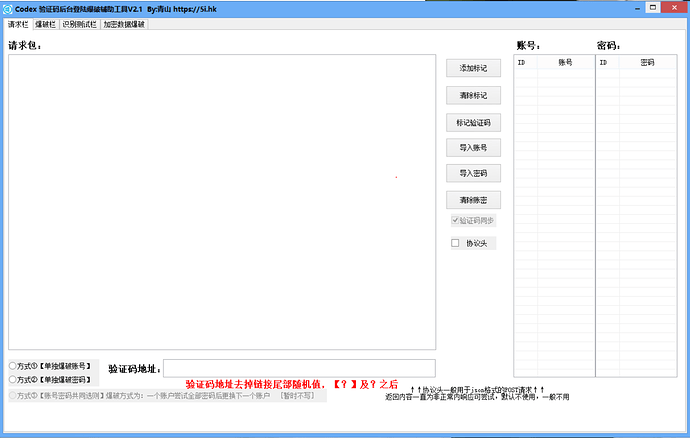

三:Codex验证码后台爆破V2.1

- 优点:白嫖,可以爆破较简单的验证码,验证码错误会再次进行识别,能爆破部分加密的登录框框

- 确定:只能爆破单独账号或密码,且爆破完结果不会自动停止。

提到的工具打包下载:链接: 下载打包 提取码: qj55